Depuis quelques temps, je recherche et je teste des solutions pour mes applications web permettant de gérer les accès et les utilisateurs de manière centralisée et la plus modulaire possible. Dans ce premier billet, je teste LLDAP comme back-end d'authentification, Authelia comme IAM (Identity and Access Management) ,et permettant la mise en place du SSO, et Lufi comme application web.

Dernier billet sur les alternatives à Teamviewer ou Anydesk avec l'installation du logiciel libre, auto-hébergeable et gratuit Meshcentral. Plus proche du RMM ((Remote Monitoring & Management) comme Remotely, il propose une configuration plus poussée que ce dernier malgré une interface un peu austère.

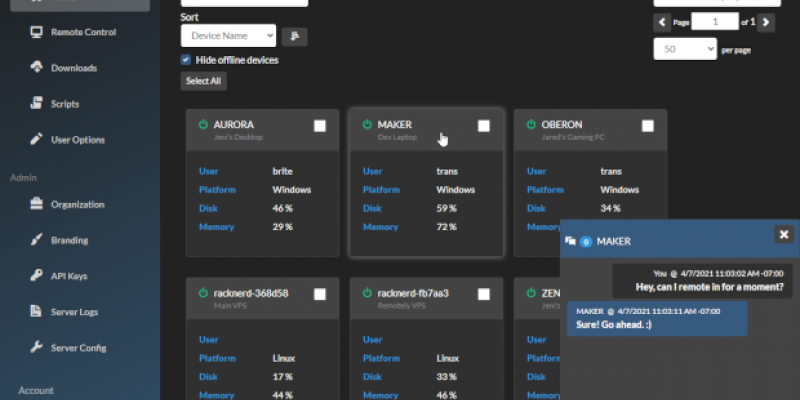

Dans ce billet je vais vous présenter Remotely qui est une autre alternative libre, gratuite et auto-hébergeable à Teamviewer ou Anydesk.

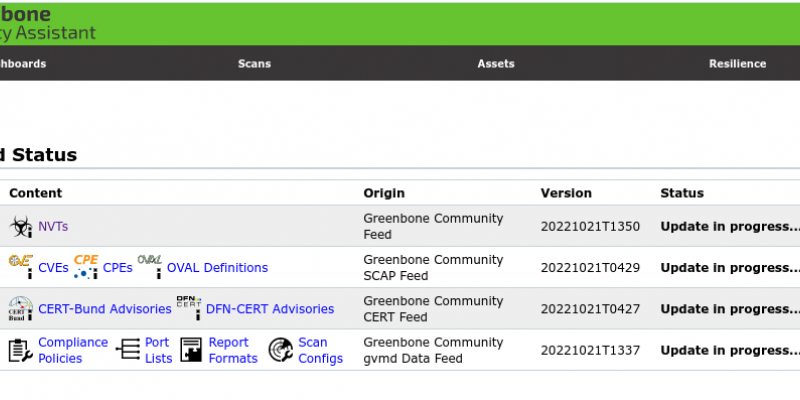

Pour ceux qui ne connaissent pas OpenVAS, celui-ci est un scanner de vulnérabilité open source et gratuit. Il est possible de lancer plusieurs analyses de vulnérabilités telles que des analyses CVE. Bref un outil à posséder absolument par les temps qui courent. Façon d'avoir un aperçu du logiciel, je vous propose donc un petit article pour se monter rapidement un conteneur Docker OpenVAS isolé dans une VM VirtualBox créée avec Vagrant et provisionnée par Ansible.

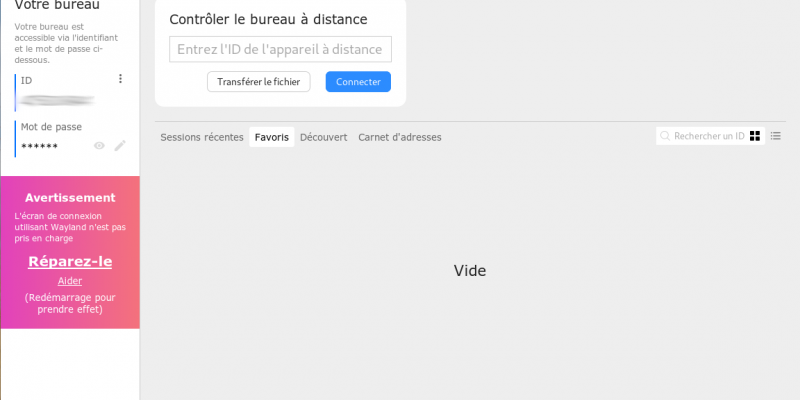

Qui n'a pas rêvé d'avoir une alternative libre à Teamviewer ou AnyDesk et sur laquelle on a complètement la main ? Et bien c'est ce que propose le logiciel Rustdesk. Nous allons voir comment installer le serveur et le client dans le cadre d'un PoC.

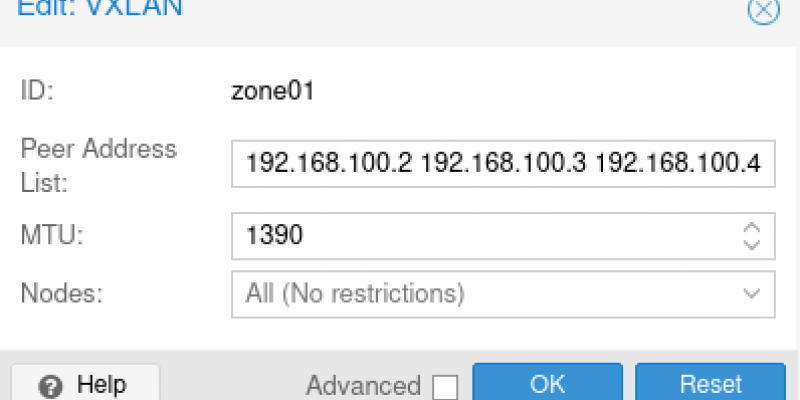

Dans l'article précédent https://blog.raspot.in/fr/blog/mise-en-place-du-sdn-sur-promox-7, nous avons vu comment mettre en place le SDN sur un cluster Proxmox VE 7 à travers la création d'un réseau virtuel basé sur VxLAN. Dans cet article, nous allons sécuriser ce réseau virtuel en se basant sur IPSEC.